Reporting

Resumen del Video sobre Generación de Reportes en Core Impact

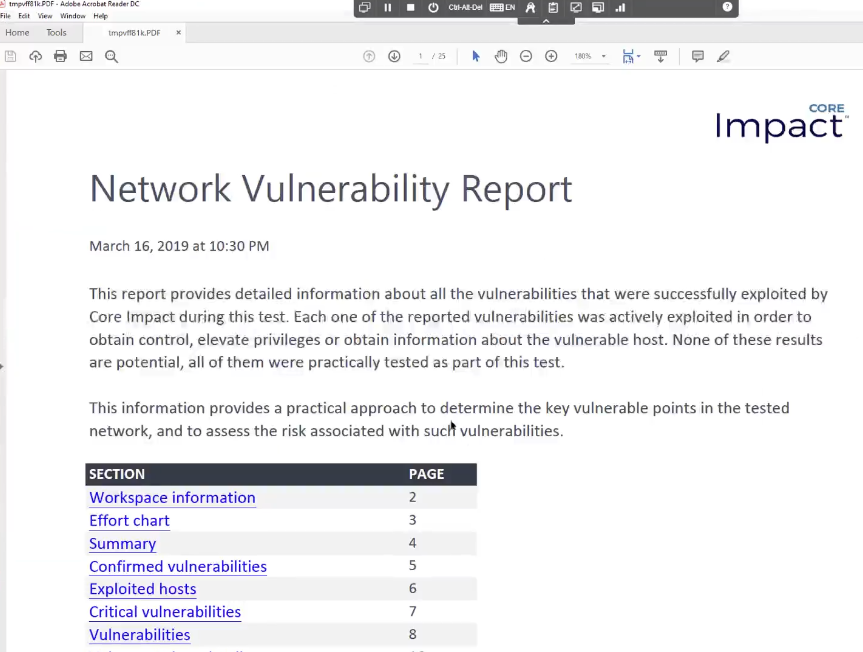

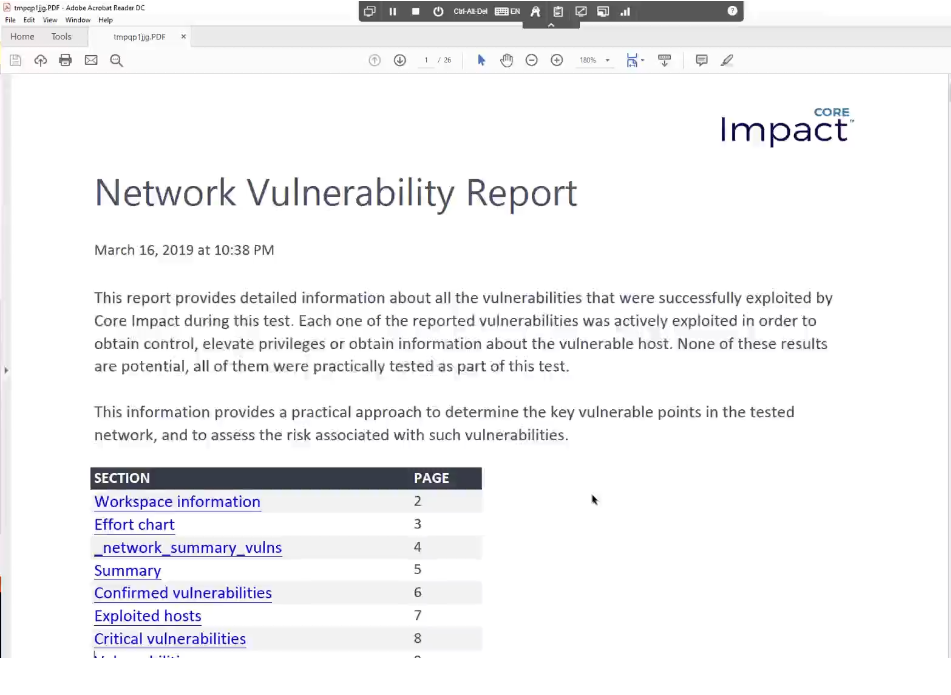

Este video explica cómo generar y personalizar reportes en Core Impact, el último paso en un Rapid Penetration Test (RPT).

Cómo Generar Reportes

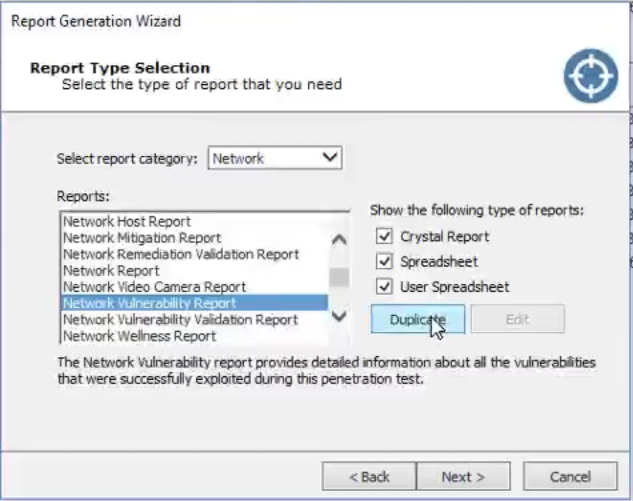

- Lanzar el Asistente de Reportes:

- Haz clic en Report Generation bajo la pestaña de Rapid Penetration Test para iniciar el asistente.

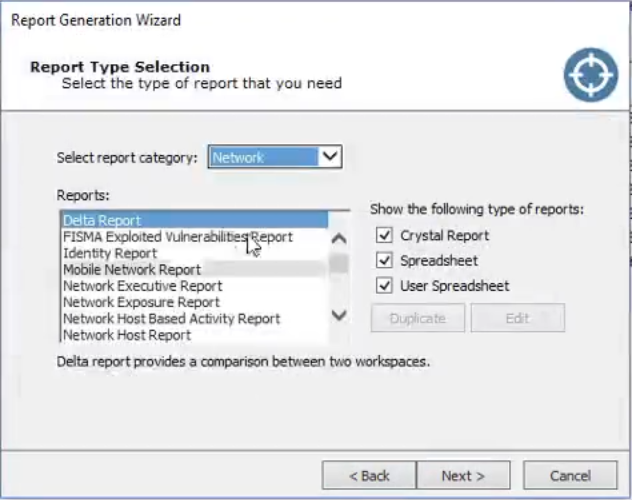

- Seleccionar el Reporte:

- Elige el reporte que deseas generar y haz clic en Next.

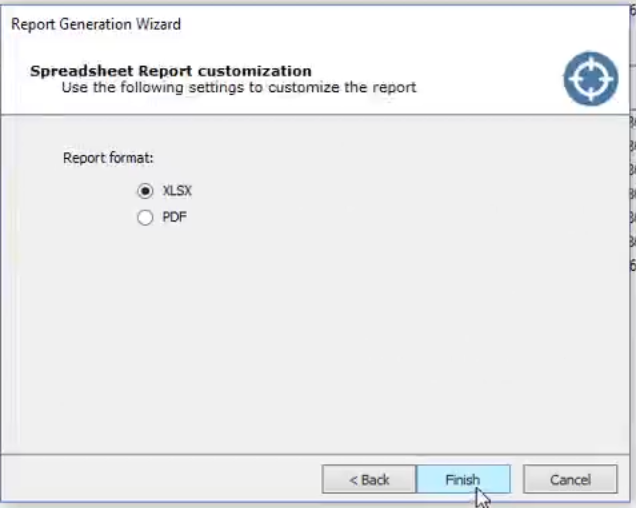

- Elegir el Formato:

- Selecciona el formato en el que deseas el reporte (por ejemplo, PDF).

- Generar el Reporte:

- Haz clic en Finish para crear el reporte.

Tipos de Reportes

Core Impact ofrece varios tipos de reportes que cubren tres vectores: Network, Client-Side y Web Application. Algunos ejemplos incluyen:

- Executive summary

- Client-side phishing reports

- Web application reports

Para una lista completa de tipos de reportes, visita la página de Reporting.

Cómo Crear Reportes Personalizados

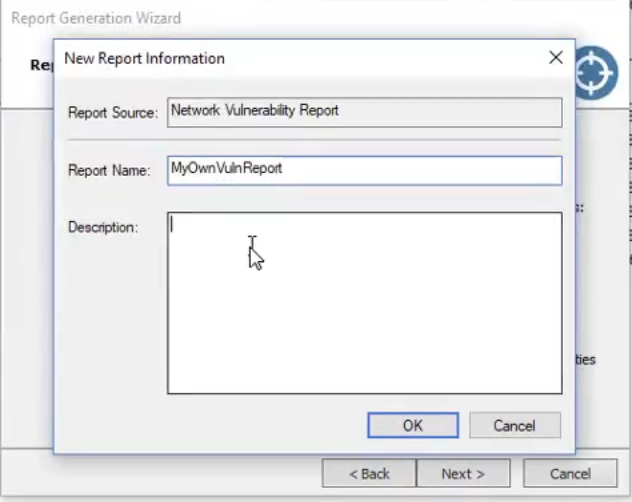

- Duplicar un Reporte:

- Selecciona el reporte que deseas personalizar y haz clic en Duplicate.

- Nombrar el Reporte Personalizado:

- Asigna un nombre y descripción a tu reporte personalizado y haz clic en OK.

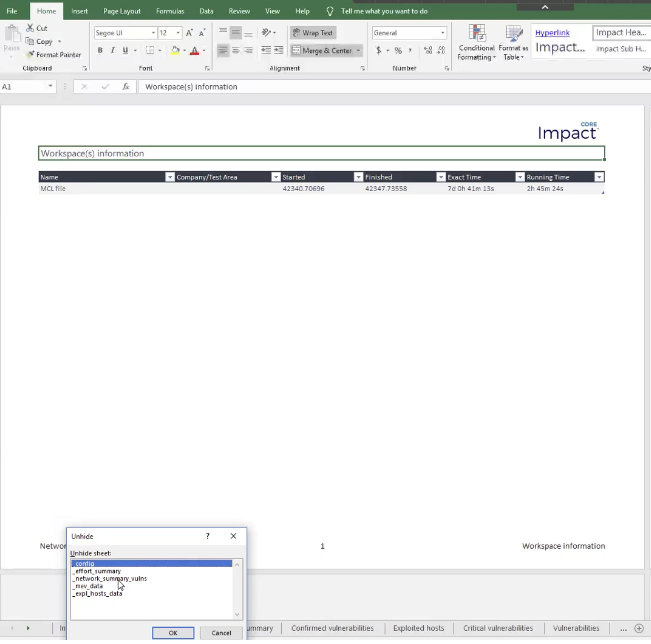

- Editar el Reporte:

- Selecciona el reporte duplicado y haz clic en Edit. Se abrirá una hoja de cálculo para editar.

- Guardar y Generar el Reporte Personalizado:

- Guarda las modificaciones y vuelve al asistente de generación de reportes. Selecciona tu reporte personalizado, elige el formato y haz clic en Finish.

Transcripción del Video

- Introducción sobre la generación de reportes en Core Impact.

- Explicación de cómo usar el asistente de reportes para generar informes.

- Detalles sobre los diferentes tipos de reportes disponibles.

- Procedimiento para duplicar y personalizar reportes.

- Configuración de parámetros y edición de reportes personalizados.

- Generación y guardado de reportes personalizados.

Este resumen cubre las funcionalidades clave para generar y personalizar reportes en Core Impact, destacando cómo estas herramientas pueden mejorar la presentación de resultados de pruebas de penetración y la gestión de vulnerabilidades.